网络安全攻击手法

不知攻,焉知防。只有以攻击者视角出发,持续研究网络攻击技术的细节,才能够设计出更好的网络安全防护体系。

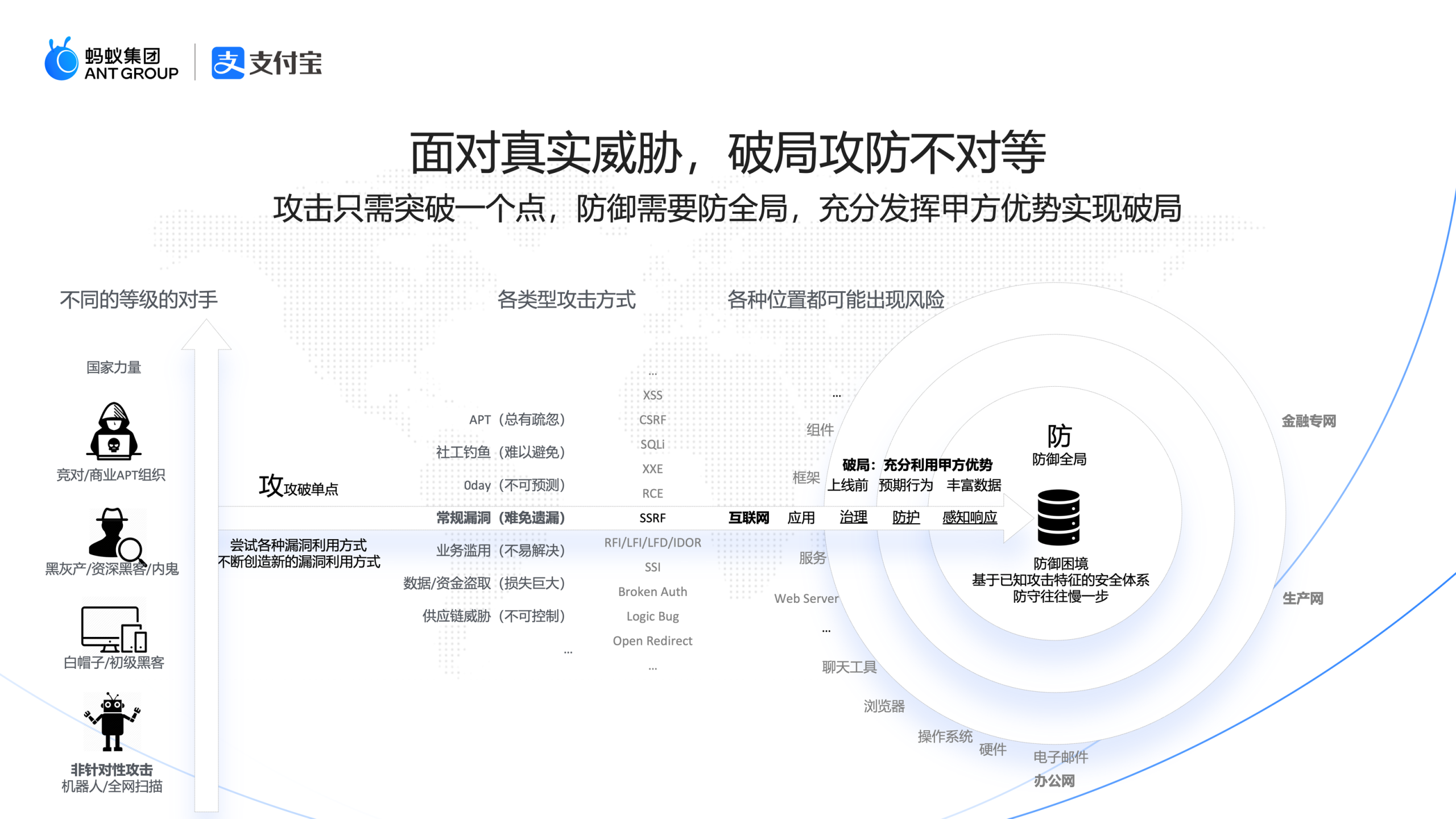

我们到底会面对哪些威胁?

不同等级的攻击者

攻击者分类:

- 非针对性攻击扫描探测

- 白帽子/业余安全爱好者/薅羊毛脚本小子

- 资深安全专家

- 专业团伙/黑灰产组织

- 国际头部黑客组织/竞对

- 国家安全组织

关键原则:

- 所有攻击者都能攻击你,但你需要防所有攻击者

- 网络攻击天然的身份隐蔽性,导致难以杜绝,只能停留在网络层面的对抗

攻击者隐蔽技术

全套虚假身份:伪造或暗网购买身份证件、地址信息、实人照片、手机号码、银行卡信息、网络社交账号等。

难以被溯源的攻击环境:

- 系统外文设置与时区配置

- 用户名、密码、文件符合外文特征

- 干净系统环境,无私人账号使用痕迹

- 虚拟机带开机还原或镜像功能

- 独立网络(4G)

- 多级网络跳板(系统代理+TOR)

- 代理工具购买所有环境

聪明的攻击策略:

- 浑水摸鱼:公布漏洞引入大量利用者

- 大量IP代理池访问

- 栽赃嫁祸:露马脚引入国外黑客身份

- 销毁痕迹

各类型攻击目的和方式

不同的攻击目的

- 为了钱:黑灰产、黑客

- 为了名:白帽子

- 为了赢:竞争对手/敌对资助组织

不同的攻击目标和方式

攻击目标:

- 互联网服务/Web Server/应用/框架/组件

- 办公网的电子邮件/聊天工具/浏览器/操作系统

- 生产网、专网

攻击方式:基础漏洞、业务风险、APT攻击、供应链攻击、0day攻击

关键洞察:

- 攻击只需要突破一个点,防御需要防全局

- 攻击者并不会遵守安全分工,都是围绕利益最大化去做

- 企业内部往往有各种安全团队和协作分工问题

- 技术迭代更新让安全威胁也在不断变化

技术演变与威胁变化

早期IT时代:

- 攻击手段:SQL注入、任意文件上传木马、后门木马

- 防御手段:防火墙、杀毒软件、边界防护

互联网时代:

- 边界主要:80/443端口

- 核心:应用逻辑

- 攻击方式:业务逻辑风险

- 影响因素:远程办公、BYOD、云计算、边缘计算、IoT设备

- 防御手段:WAF、RASP

AI时代:

- 应用形态、攻击方式发生巨变

- 安全风险和防御措施将发生大的改变

不同行业的威胁差异

| 行业 | 主要威胁 |

|---|---|

| 金融 | 金融风控 |

| 云 | 基础设施安全 |

| 电商 | 反作弊、欺诈、商品合规、爬虫、用户隐私 |

| 游戏 | 稳定性/DDoS、游戏外挂 |

| 票务 | 黄牛 |

| 医疗 | 个人信息保护 |

| 政府 | 数据篡改 |

| 线下 | 食品安全 |

| 文字图片/音视频 | 内容安全 |

| 国民应用 | 个人隐私采集与保护 |

拒绝服务攻击

DDoS/CC

定义:通过攻击使业务无法连续稳定提供服务

目的:

- 消耗计算/网络资源

- 让运营商/IDC把目标IP拉黑

- 使目标资源无法提供稳定服务

重灾行业与目标:

- 重灾行业:游戏

- 重灾目标:首页、登陆、风控、CDN等关键服务

- 高风险服务:文件上传处理、AI入口、加解密

- 存在DoS漏洞的服务

攻击源:

- 利用互联网漏洞全网扫描

- 蠕虫传播

- 家用机器、服务器、IoT设备

- 可能使用计算或网络资源

攻击特点:

- 资源对抗型

- 攻击成本低

- CC数十万甚至数百万QPS

- 防御成本高

防攻对策:

- DNS层:根据地区、高危来源进行区分调度高防或特殊地址、多IP负载

- 运营商侧:黑IP、PPS限速、境外IP黑洞

- 负载层:黑IP、调度高防集群

- 7层Web Server:限流、限速、扩容、下线

- 异常感知

业务攻击

内容安全风险

定义:通过非法内容让业务触及红线导致停摆,或骚扰用户商户实现非法获利。

内容范围:违反法律法规、社会主义制度、国家利益、信息真实性、道德、公民合法权益、社会公共秩序

控制渠道:所有用户可控制的昵称、头像、签名、备注、评论、聊天

形式:文本、图片、视频、音频、链接、直播

具体违禁内容分类

【国家荣誉与利益】

损害国家荣誉和利益的内容,包括国家主权、国家形象、政策法律、革命烈士、军队警察、侵略战争等(如国家领导人漫画、地图主权不完整、国名党过期等)

【政治违禁】

- 危害国家安全,泄漏国家秘密

- 颠覆国家政权,破坏国家统一

- 反对宪法所规定的基础原则

- 煽动民族仇恨、民俗歧视

- 破坏民族团结

【黄赌毒暴】

- 暴力恐怖:恐怖主义、血腥暴力、惊悚猎奇、持械斗殴等(如虐杀动物)

- 色情低俗:淫秽色情、庸俗低级、消极颓废、侮辱诽谤等

- 毒品赌博:毒品买卖、赌博赌场、作弊出千等(如吸食毒品工具、轮盘、赌博机)

【宗教迷信】

- 民族宗教:破坏国家宗教政策,宣扬邪教和封建迷信(地域团结、宗教极端、邪教组织等)

- 封建迷信:道场做法、巫术改命、违背科学、落后思想等(如算命服务)

【文化与社会公德】

- 优良传统、优秀文化、公序良俗、社会稳定(如诋毁友商)

- 侮辱或诽谤他人,侵害合法权益

- 散布谣言,扰乱社会秩序,破坏社会稳定

【含有法律、行政法规禁止的其它内容】

禁止销售的商品、食品安全、知识产权风险

业务安全风险

数据爬取

- 爬虫、撞库、扫号

资源滥用/骚扰引流

- 短信/邮件/评论消息轰炸

账户风险

- 垃圾注册

- 账户盗用:

- 账号密码泄漏/公用

- 钓鱼木马窃取

- 手机转卖

- 熟人作案

- 法人变更

- 人脸突破

- 店铺相关:店铺买卖、店铺租借

- 虚假认证:虚假认证、身份冒用

- 其他风险:扫号/撞库、数据爬取、抢购、粉丝操控、新开店商户保证金欺诈

商品风险

- 假货、欺诈、违禁、劣质、侵权、收藏、违反广告法

沟通风险

- 欺诈、违禁、垃圾、引流

营销风险

- 红包/优惠券抢购

渠道反作弊

- 外部渠道拉新

- 扫村(Wi-Fi/收获地址聚集)

- abtest看拉新质量(复购/登陆等)

交易风险

- 刷单、恶意拍单(清库存让别人无法买)

- 退款风险:不按规定发货

- 退货风险:买真退假

- 评价风险

- 类目风险:类目错放、实物不允许无需物流

- 预售风险:樱桃、大闸蟹季节性预售卖券,商家跑路、发差商品

- 准入管理:商家准入、提高保证金、预付费产品线下核销才打款

支付风险

- 盗卡、套现、洗钱/赌博风险

- 伪造不同渠道实现低支付费率

- 欺诈:用户本人被他人诱骗诈骗

- 场景:交友、虚假兼职、身份冒充、刷单返利、网络贷款、虚假投资理财、裸聊敲诈、杀猪盘

- 技术:人脸伪造、声音克隆、虚假网站、FaceTime

- 其他风险:违禁、垃圾、套现、妙信、恶拍、黄牛、薅羊毛、权益、二清

评价风险

- 恶评、广告引流、违禁、垃圾、骚扰

退款风险

- 恶退、欺诈

赔付风险

- 恶赔、套保

保险风险

- 骗保

贷款风险

- 伪造信息、非法集资、P2P、套现

木马病毒

勒索/病毒等恶意软件

定义:使用病毒、间谍软件、rootkit、木马、机器人或僵尸网络等恶意软件来破坏/控制系统并盗取有价值数据。

开源工具示例:

Windows RAT

macOS RAT

PHP 后门

Rootkit

勒索软件:通过社工钓鱼等手段感染电脑,加密电脑上重要文件,并以提供解密、公开文件等方式勒索赎金。

漏洞利用

常规漏洞

- 敏感文件扫描

- RCE(远程代码执行)

- XSS(跨站脚本)

- LFI(本地文件包含)

- XXE(XML外部实体)

- CSRF(跨站请求伪造)

- Header Injection(请求头注入)

- SSRF(服务器端请求伪造)

- SQL注入

- 任意文件上传

- GIT泄漏

- GitHub敏感信息泄漏

基础通用高危漏洞

| 漏洞名称 | CVE编号 |

|---|---|

| Log4Shell | CVE-2021-44228 |

| EternalBlue | CVE-2017-0145 |

| NotPetya | CVE-2017-0147 |

| Struts2 RCE | CVE-2017-5638 |

| Cloudbleed | CVE-2017-8817 |

| Heartbleed | CVE-2014-0160 |

| Shellshock | CVE-2014-6271 |

| POODLE | CVE-2014-3566 |

| KRACK | CVE-2017-13077 |

| Zip Slip | CVE-2018-5002 |

| Dirty COW | CVE-2016-5195 |

| EternalBlue | CVE-2017-0144 |

| SQL Slammer | CVE-2003-0352 |

| BlueKeep | CVE-2019-0708 |

| ZeroLogon | CVE-2020-1472 |

| SMBGhost | CVE-2020-0796 |

| ProxyShell | CVE-2021-34473/34523/31207/34474 |

| Meltdown | CVE-2017-5754 |

| Spectre | CVE-2017-5715 |

软硬件供应链攻击

- DNS劫持

- 依赖包投毒

- 子域名接管

- 供应链软件0day

网络入侵

信息收集

目标信息:公司名、域名、物理地址、产品名、组织架构、服务商、供应商、邮箱、聊天工具等

收集方式:

- 社工库、暗网

- 通过图片定位一个人

- 资产收集:网络测绘工具、企业信息查询、域名信息查询、备案信息查询

- 登陆账号密码窃取

社工钓鱼

定义:冒充可信身份诱骗用户提供信息或点击链接

传播渠道:电子邮件、短信、聊天软件、社交媒体平台

常见伪装:投递简历、公司活动、安全提醒

近源渗透/物理入侵

针对手机/电脑的攻击

- 搭建虚假Wi-Fi

- 控制路由器

- 局域网嗅探

- 安装木马

- 监听手机短信

- 监听手机通话

- 伪基站

复制物理凭证

- 复制手机SIM卡

- 复制银行卡

- 复制工牌

- 复制车钥匙

- 复制车库道闸遥控

物理进入公司内部

- 翻墙/尾随进入

- 冒充公检法/威胁员工

- 收买员工

- 员工身份入职

- 打印车牌

- 伪造人脸

重点目标

数据窃取

- 各类数据库

- 信息管理后台

- 日志平台

- 中间件平台

资金窃取

- 支付系统

- SWIFT

- 专线前置机

- 资管后台

- 资金密钥

后渗透安全技术

- 未授权访问

- 出网隧道

- AD域

- 拖库

- 数据窃取:不同通信协议;图片/音频/视频隐写

内鬼/供应链/合作伙伴

通过内部人员窃取数据或资金

- 拖组织架构信息、花名册信息

- 爬取内部简历、技术文档

- 查询业务和用户数据

- 分享内部规划/邮件等敏感信息

- 利用职权,获取利益

通过三方平台/合作伙伴窃取数据

- GitHub敏感信息泄漏

- 搜索引擎爬取

- 合作伙伴数据泄漏

- GA数据泄漏

大规模资金窃取

- 支付系统

- SWIFT

- 专线前置机

- 资管后台

- 资金密钥